大小:934.8M 語言: 中文

類型:教(jiāo)育學習 係統(tǒng):macOS

據最新消息勒索病毒發生變種(zhǒng),在新的文(wén)件名中將(jiāng)帶有“.UIWIX”的後綴為Uiwix勒索變種病毒(dú),據說這次病毒變異將比Wannacry病毒還要凶猛,在這裏東坡第一時間為大家帶(dài)來360Uiwix勒索變種病毒文件恢複(fù)工具,有需要的朋友趕快做好防護措施哦!

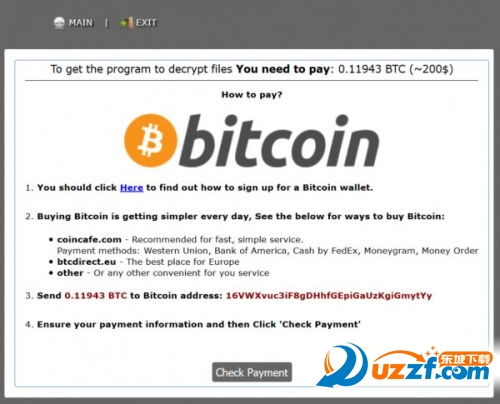

ALLYOURPERSONALFILESAREDECODED

Yourpersonalcode:[%uniqueID%]

Todecryptyourfiles,youneedtobuyspecialsoftware.

Donottrytodecodeormodifyfiles,itmaybebroken.

Torestoredata,followtheinstructions!

Youcanlearnmoreatthissite:

https://4ujngbdqqm6t2c53.onion[.]two

https://4ujngbdqqm6t2c53.onion[.]cab

https://4ujngbdqqm6t2c53.onion[.]Now

Ifaresourceisunavailableforalongtimetoinstallandusethetorbrowser.

AfteryoustarttheTorbrowseryouneedtoopenthislinkhttp://4ujngbdqqm6t2c53[.]onion

相關的TOR鏈接將受害者引到支付入口(kǒu),收取0.11943個比特幣,相當(dāng)於(yú)約218美元。

Uiwix帶來的威脅比WannaCry勒(lè)索軟件還要大,原因在於(yú)它不包括killswitch域名;該域名被封阻後,就可以遏止傳播。由於沒有回撥(dialback)選項要封阻,眼(yǎn)下唯一(yī)的防禦方法(fǎ)就是給受影(yǐng)響的操作係統打補丁(昨天(tiān)的警報中已列出來)。

由於分析工作(zuò)還在進行中,www.17c.com不(bú)久會添加關於攻陷指標(IoC)、指揮與控製服務器(C&C)、感染數量及受影響國家的更多詳細信息。

此外,研究人員已經發現了一(yī)個同樣(yàng)不含有killswitch域名的WannaCry變種。

此(cǐ)外(wài),Europol還證實,該(gāi)威脅在逐級升級(jí),感染數量不斷增加。它現在已感染(rǎn)了(le)“150個國家的200000多個受(shòu)害者。”

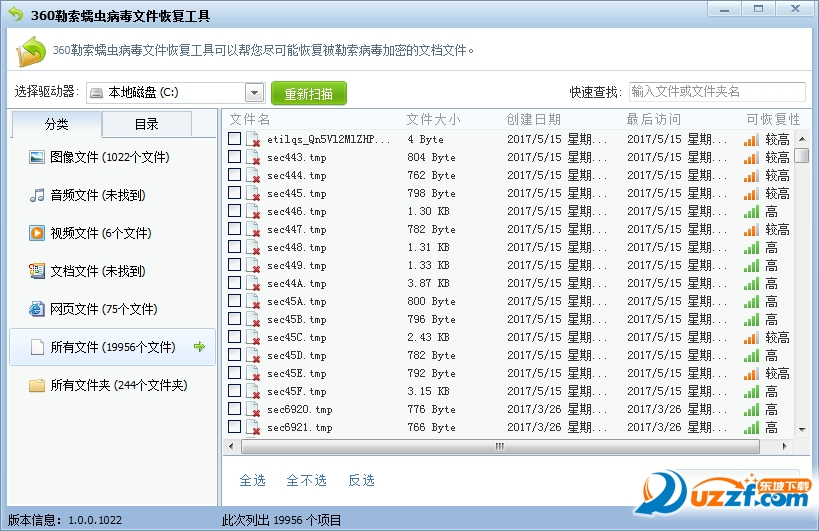

使用說明

1、下載軟件後,解壓運行就能使用(yòng)

2、打開軟件選擇(zé)驅動器,及分類

3、點擊掃描

4、掃描出來的(de)文件上麵有文件大小、創建日期,最後訪問時間及可恢(huī)複性

5、根(gēn)據自己需要選擇文件,可以全選(xuǎn)隻需要點下麵的全選即可

6、選擇(zé)右下角的恢複選中的文件即可。

使用(yòng)注意:建議您選擇(zé)把恢(huī)複的(de)文(wén)件保存在幹淨(jìng)的(de)移動(dòng)硬盤或U盤上

據國外媒體報道,本周三國家(jiā)計算機病(bìng)毒應急處理中(zhōng)心(CVERC)和軟件(jiàn)公司亞(yà)信科技聯合監(jiān)測發現了與WannaCry勒索病毒類似的UIWIX病毒(dú)。瑞星係統修複工具7.0.0.18 綠色免費版

uiwix病毒

CVERC常務副主任陳建民表示,新病毒利用Windows操作係統中的漏洞(dòng),通過加密後的重命名文件來感染計算機,重命名的文件通常帶有(yǒu)“.UIWIX”的擴展名。

勒索病毒

迄今為止,國內用(yòng)戶沒有確診感染(rǎn),CVERC正(zhèng)在對病毒(dú)進行技術(shù)分析,同時關注可能的最新感染(rǎn)情況。

正如www.17c.com在昨天的(de)警報(bào)中擔心的那樣(yàng),名(míng)為Uiwix的另一個勒索軟件變種已(yǐ)開(kāi)始傳播開來,它鑽了WindowsSMBv1和SMBv2中WannaCry所利用的同一個安全漏(lòu)洞的空子。網(wǎng)絡(luò)犯罪分子在迅速整合安全漏(lòu)洞,尤其是在他們像“永恒(héng)之(zhī)藍”漏洞那樣有望感染大量目標的(de)時候。

不出所料,這個(gè)變種不包括(kuò)killswitch域名,而WannaCry含有該(gāi)域名。

www.17c.com猜測,這是隨(suí)後會湧現的眾多變種(zhǒng)中的第一個,它們旨在鑽這個漏洞的空子,並且感染(rǎn)盡可能多的設(shè)備,直到(dào)受害者打上必要的補丁。與WannaCry一樣,Uiwix也具有自我複製功能。

Uiwix的工(gōng)作原理與其(qí)他勒索惡意一模一樣。加密開始後(hòu),它將.uiwix擴展名添加到所有被感染文件。另外(wài),它會投放(fàng)一個(gè)名為“_DECODE_FILES.txt”的文本文件,該文件含有要(yào)求支付贖金以解密內容的(de)信息。

這次(cì)勒(lè)索軟件攻擊的範圍極其廣泛,原(yuán)因是它鑽了WindowsSMBv1和SMBv2中的各種(zhǒng)安全漏洞,大多數用戶對它們並沒有打上(shàng)補(bǔ)丁,盡管微軟(ruǎn)在2017年3月已發布了危急補丁。

3d走势全图 OB买球 大麦体育直播 揭秘加拿大28 揭秘博彩网站

熱(rè)門評論

最新評(píng)論